SERVICIOS AAA

AAA por sus siglas en ingles Autentication, Autorization and Acouting, es una arquitectura de sistema que sirve para configurar las 3 funciones de seguridad ya mencionadas de una manera coherente, cada una tiene una función en especifico.

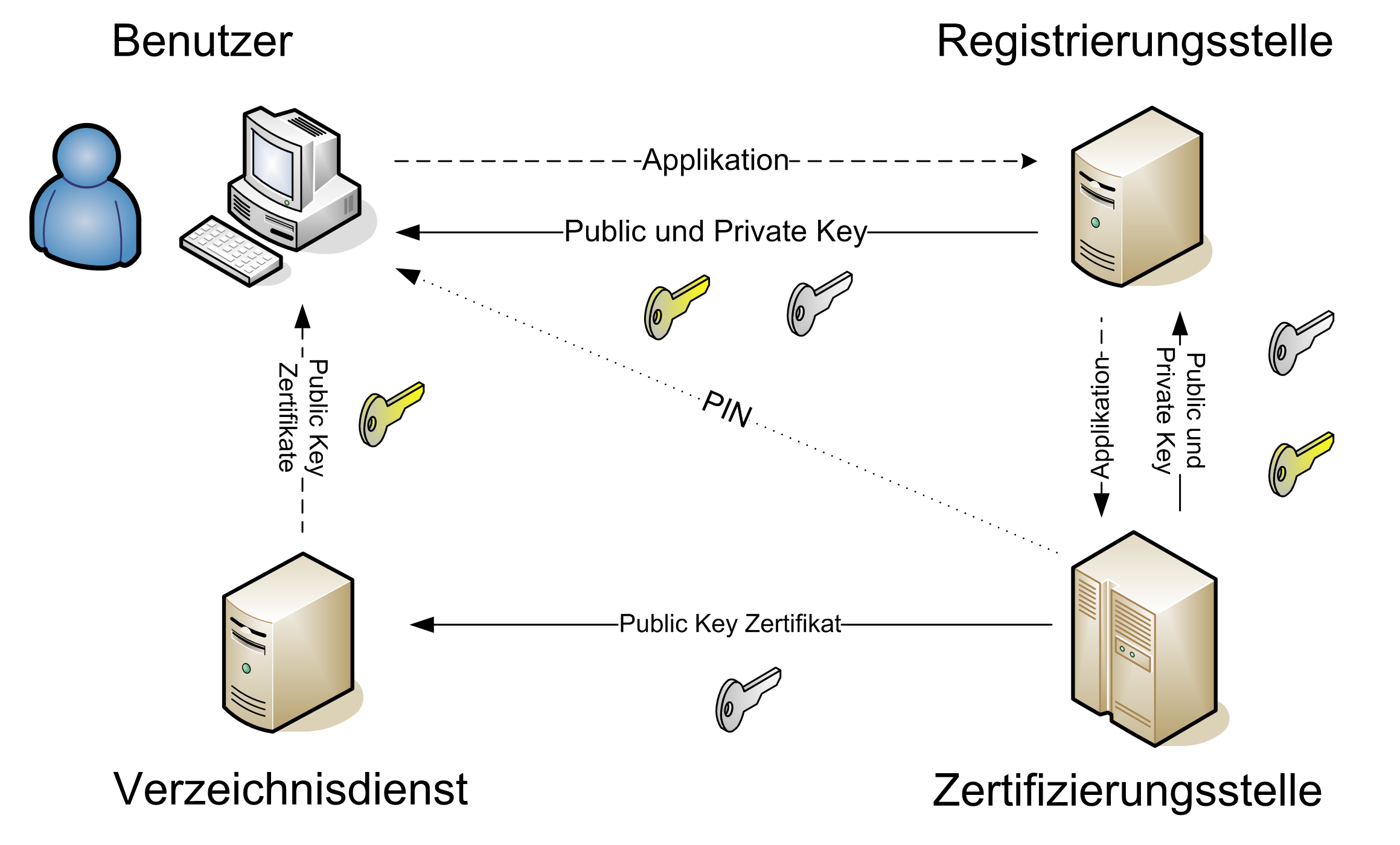

Autenticación: Es un método de identificación de usuarios, que incluye el nombre de usuario y contraseña, desafio y respuesta, así como el soporte de mensajería dependiendo del protocolo seleccionado para ofrecer el servicio de cifrado. La configuración de la aplicación es una lista de estos métodos,y después se aplica esta lista a varias interfaces, dentro de esta lista se definen los tipos de autenticación a usar y la secuencia que tendrán, si no esta definida ninguna lista de un método, se aplica la lista por defecto, denominada "default". Si se define una lista de un método, ésta reemplazara automáticamente a la que esta por default.

Protocolos:

Autenticación: Es un método de identificación de usuarios, que incluye el nombre de usuario y contraseña, desafio y respuesta, así como el soporte de mensajería dependiendo del protocolo seleccionado para ofrecer el servicio de cifrado. La configuración de la aplicación es una lista de estos métodos,y después se aplica esta lista a varias interfaces, dentro de esta lista se definen los tipos de autenticación a usar y la secuencia que tendrán, si no esta definida ninguna lista de un método, se aplica la lista por defecto, denominada "default". Si se define una lista de un método, ésta reemplazara automáticamente a la que esta por default.

Protocolos:

- Radius: Protocolo estándar de servicio de autenticación remota telefónica de usuarios, se utiliza para proporcionar autenticación, autorización y servicios de contabilidad. Ejemplo: En el intento de conexión a una red por parte de un cliente a otro dispositivo, un servidor de VPN, envía las credenciales de usuario e información de parámetros de conexión en forma de un mensaje Radius aun servidor Radius, el servidor autentica y autoriza la solicitud del cliente Radius y devuelve una respuesta de mensaje Radius.

- TACACS: Terminal Access Controller System, es un protocolo de autenticación remota que se usa para comunicarse con un servidor de autenticación comúnmente usado en redes Unix. permite a un servidor de acceso remoto comunicarse con un servidor de autenticación para determinar si el usuario tiene acceso a la red.

- Kerberos: Es un protocolo de seguridad creado por MIT que usa una criptografía de claves simétricas para validar usuarios con los servicios de red, evitando así tener que enviar contraseñas a través de la red. Al validar los usuarios para los servicios de la red por medio de Kerberos, se frustran los intentos de usuario no autorizados que intentan interceptar contraseñas en la red.